Grands Guides Cybersécurité & IA

Guides complets et approfondis par Ayi NEDJIMI — Active Directory, Cloud, IA, Conformité, DevSecOps. Ressources expertes gratuites, aucune inscription requise.

Guide Complet du Tiering Model Active Directory 2026

Guide expert de 20 000+ mots sur le modèle de tiering Active Directory : 5 chapitres détaillés, 69 points de contrôle, scripts PowerShell, études de cas et recommandations pour sécuriser votre AD.

Guide de Durcissement Proxmox VE 9 : 96 Contrôles CIS

Guide de Durcissement Proxmox VE 9 : 96 Contrôles CIS

Référence francophone de durcissement Proxmox VE 9 : 96 contrôles CIS sur 9 phases, mappings MITRE ATT&CK v16, ISO 27001:2022, PCI DSS v4.0, 3 profils Homelab/Production/Internet.

SIEM Hybride Open Source : Wazuh + Graylog + Suricata

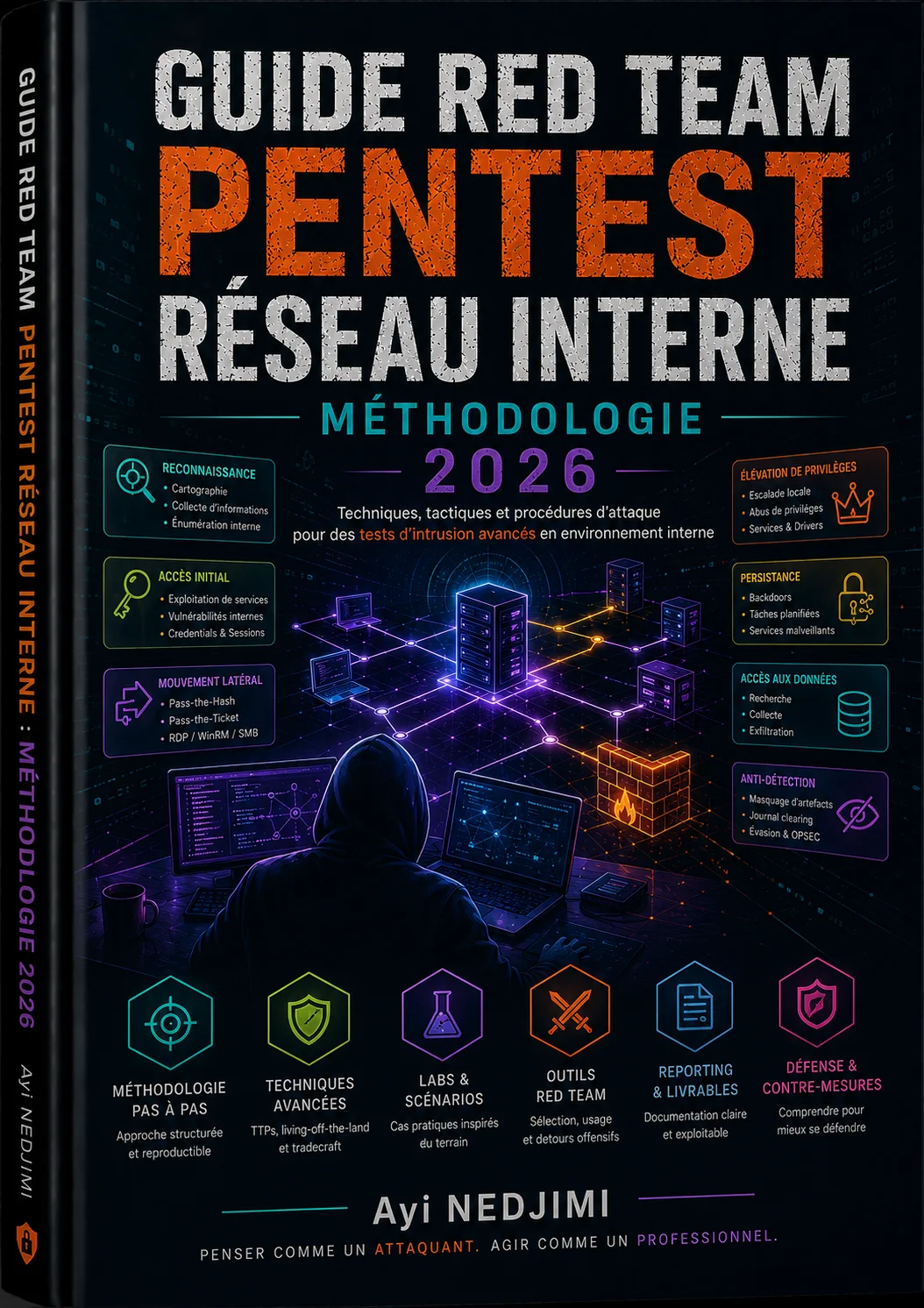

Guide Red Team Pentest Réseau Interne : Méthodologie 2026

Guide complet de pentest réseau interne pour les équipes Red Team : méthodologie structurée de la reconnaissance à la post-exploitation.

Guide Rouge : Audit Complet Microsoft 365 — 68 Contrôles

Guide Rouge : Audit Complet Microsoft 365 — 68 Contrôles

Guide d'audit de sécurité et conformité Microsoft 365 couvrant Exchange, SharePoint, Teams, Entra ID et les outils de protection des données.

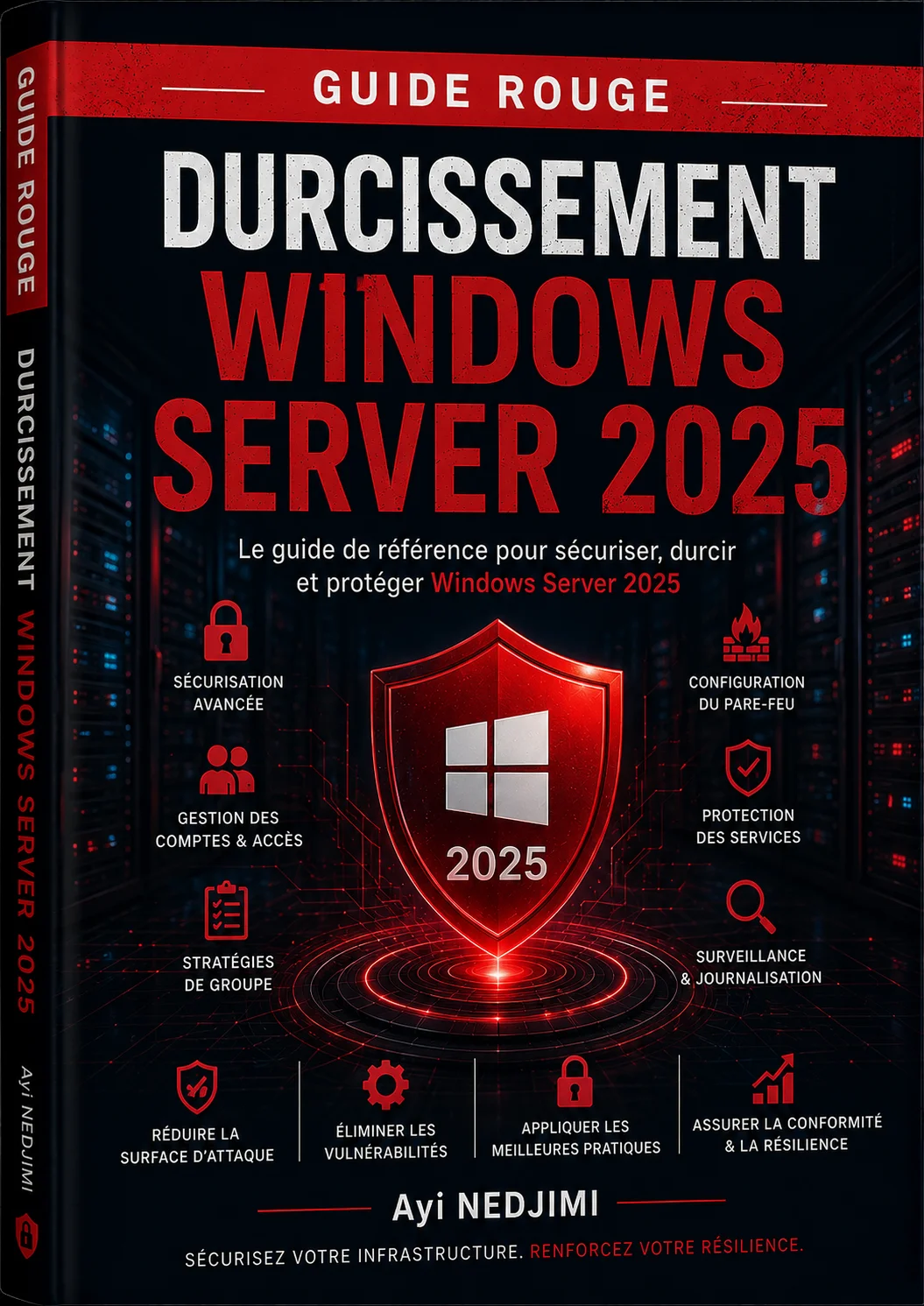

Guide Rouge : Durcissement Windows Server 2025 — 65 Contrôles

Guide rouge durcissement Windows Server 2025 : 65 contrôles, 60 scripts PowerShell, GPO CIS Benchmark, hardening AD/Kerberos/NTLM, Sysmon, checklist complète.

Guide Complet d'Audit de Sécurité Google Workspace

Guide Complet d'Audit de Sécurité Google Workspace

Guide expert d'audit de sécurité Google Workspace en 10 niveaux : IAM, Gmail, Drive, DNS, OAuth, appareils, journalisation, conformité RGPD/ISO 27001. Méthodologie CIS Benchmark.

Guide de Sécurisation Active Directory Windows Server 2025

Guide expert complet de sécurisation Active Directory Windows Server 2025 : durcissement, GPO, Tier Model, détection des attaques Kerberos, DCSync, Golden Ticket et recommandations ANSSI.

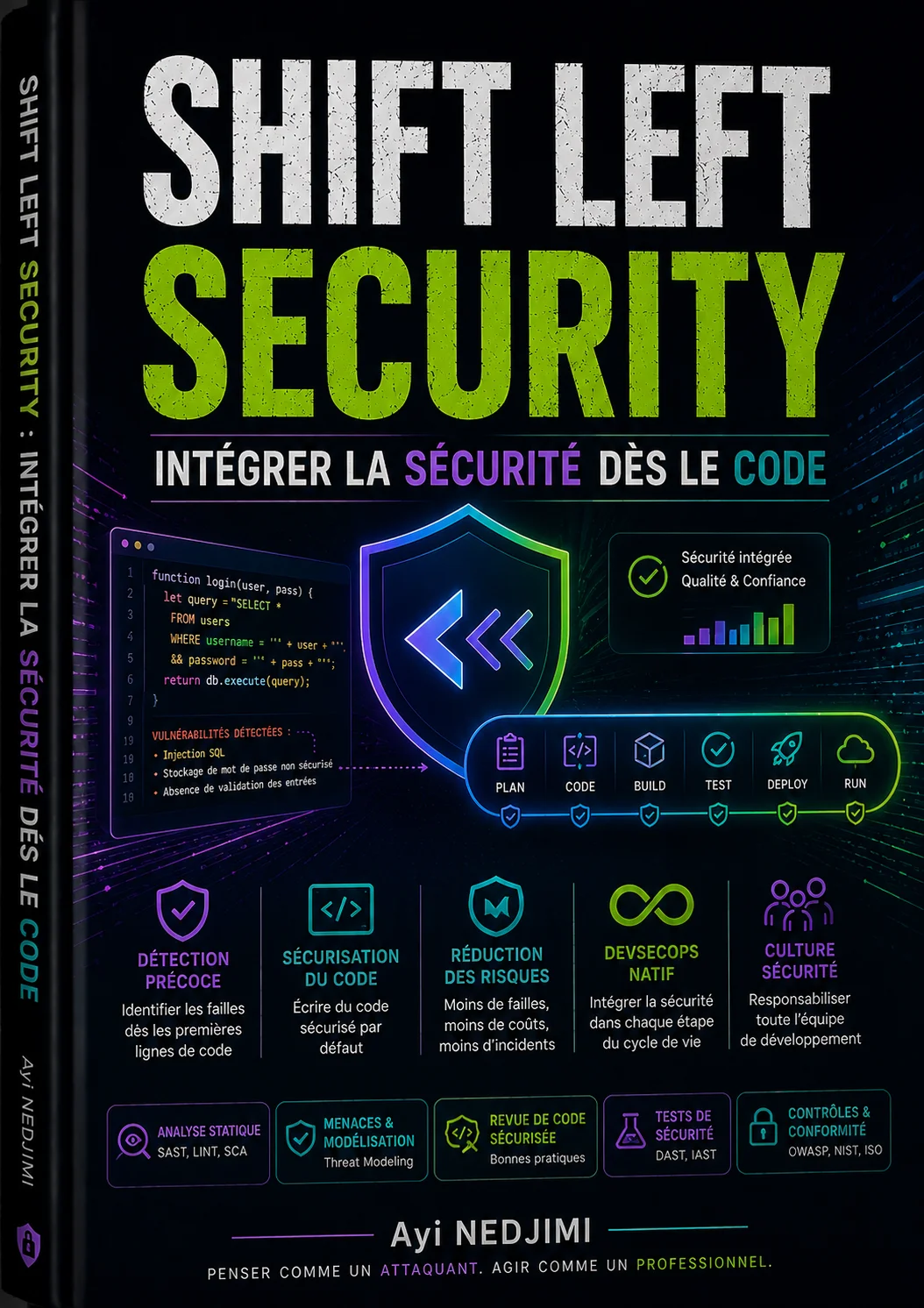

Shift Left Security : Intégrer la Sécurité dès le Code

La philosophie du Shift Left Security repose sur un constat simple mais radical : chaque vulnérabilité détectée en production coûte entre 30 et 100 fois plus cher à corriger qu'une faille identifiée lors de la phase de conception ou de...

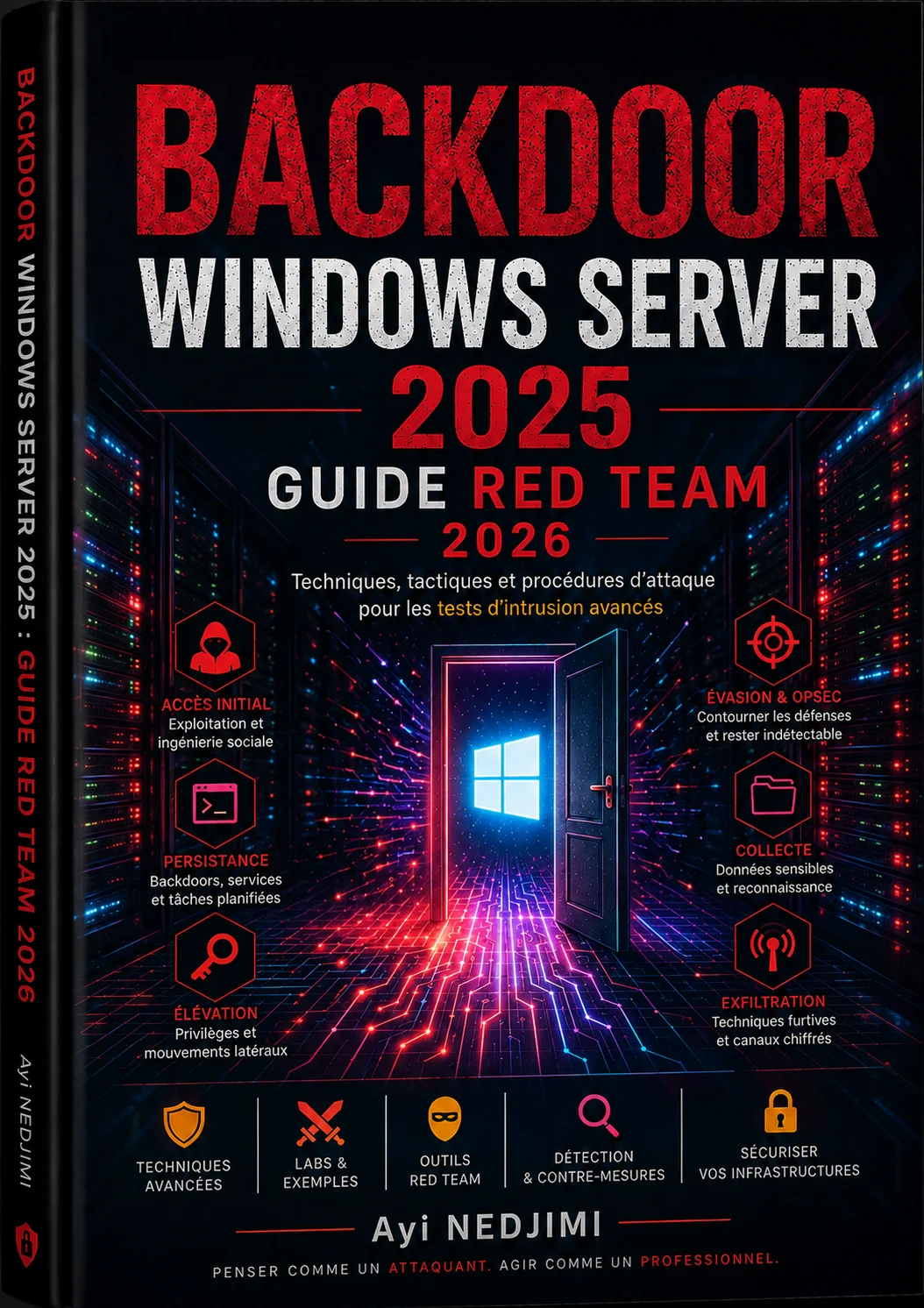

Backdoor Windows Server 2025 : Guide Red Team 2026

Guide red team 2026 : backdoors Windows Server 2025, C2 frameworks, évasion EDR, et contre-mesures défensives complètes.

Metasploit Framework : Guide Exploitation Windows 2026

Metasploit Framework : Guide Exploitation Windows 2026

Guide complet Metasploit pour l'exploitation Windows : modules EternalBlue, PsExec, Meterpreter, payloads msfvenom, post-exploitation et évasion AV en 2026.

Sécurité des Conteneurs : Scanning, Runtime, Hardening

La conteneurisation a profondément transformé le développement et le déploiement logiciel, avec Docker comptant aujourd'hui plus de 13 millions d'utilisateurs actifs et Kubernetes devenu le standard de facto pour l'orchestration de conteneurs en production. Cette adoption massive s'accompagne d'une surface...

Besoin d'un accompagnement expert ?

Audit de sécurité, conseil stratégique, formations — devis personnalisé sous 24h.